La IP Rotation y el Fingerprinting son el núcleo de cómo las plataformas identifican y rastrean a los usuarios en el complejo mundo del marketing digital, la gestión de redes sociales y las operaciones de mercado en línea (MMO). Tu identidad en línea es más que un nombre de usuario y una contraseña; empresas como Google, Facebook y TikTok utilizan métodos de seguimiento avanzados que van más allá de tu dirección IP para perfilar tu comportamiento. Para quienes gestionan múltiples cuentas, entender estos mecanismos no es solo una ventaja, es esencial para sobrevivir.

1. Conceptos básicos de la gestión de IP: Estática vs. Rotativa

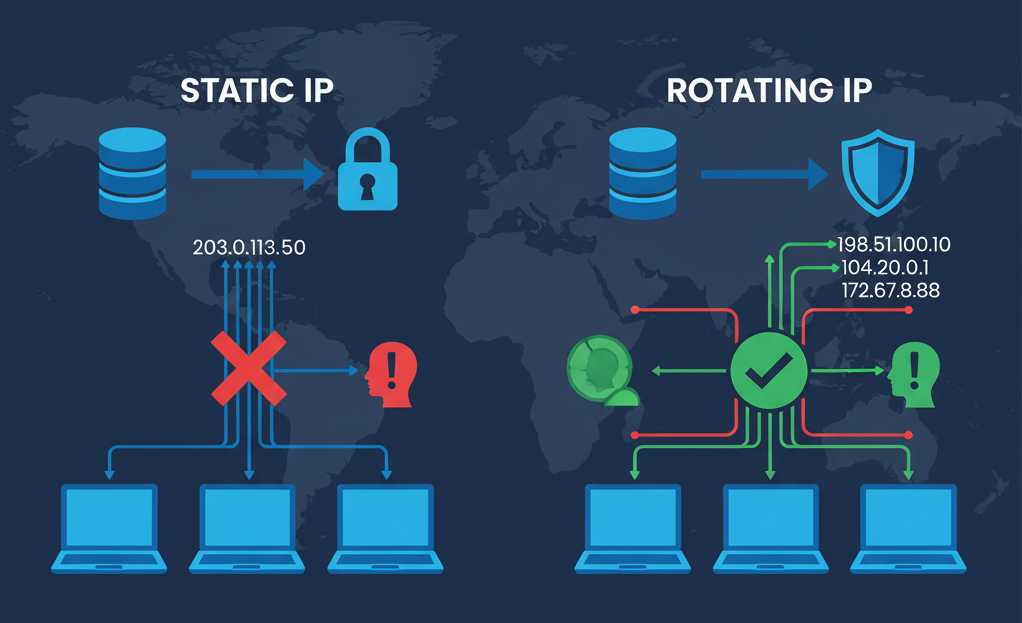

En el nivel más fundamental, tu dirección IP es tu pasaporte digital, un identificador único para tu dispositivo en internet. Sin embargo, no todos los pasaportes son iguales. El primer paso para aprender cómo gestionar múltiples IPs es entender la diferencia fundamental entre las direcciones estáticas y las rotativas.

1.1. IPs Estáticas: La Presencia Constante

Una dirección IP estática es un número fijo e invariable asignado a tu dispositivo. Piénsalo como una dirección de casa permanente. Para el uso diario de internet, esto está perfectamente bien. Sin embargo, al gestionar múltiples cuentas, una única IP estática es una señal de alerta. Si diez cuentas de Facebook diferentes inician sesión constantemente desde la misma IP, la plataforma las conectará rápidamente y podría imponer restricciones o baneos.

- Pros: Estable, fiable, a veces necesario para el whitelisting de acceso a sistemas seguros.

- Contras: Fácilmente rastreable, crea un vínculo claro entre todas las cuentas asociadas, alto riesgo para la gestión de múltiples cuentas.

1.2. IPs Rotativas: El Arte del Camuflaje Digital

Una IP rotativa, o IP dinámica, cambia periódicamente. El cambio puede ocurrir cada pocos minutos, cada pocas horas o con cada nueva solicitud de conexión. Esta es la piedra angular de la gestión profesional de múltiples cuentas. Al rotar las IPs, haces que parezca que cada cuenta se opera desde una ubicación y un dispositivo diferentes, reduciendo drásticamente el riesgo de ser detectado.

- Pros: Mejora el anonimato, rompe el vínculo entre cuentas, esencial para el web scraping y la gestión de cuentas a gran escala.

- Contras: Puede ser inestable si proviene de proveedores de baja calidad, requiere una gestión cuidadosa para parecer natural.

2. Técnicas Avanzadas de Rotación de IP

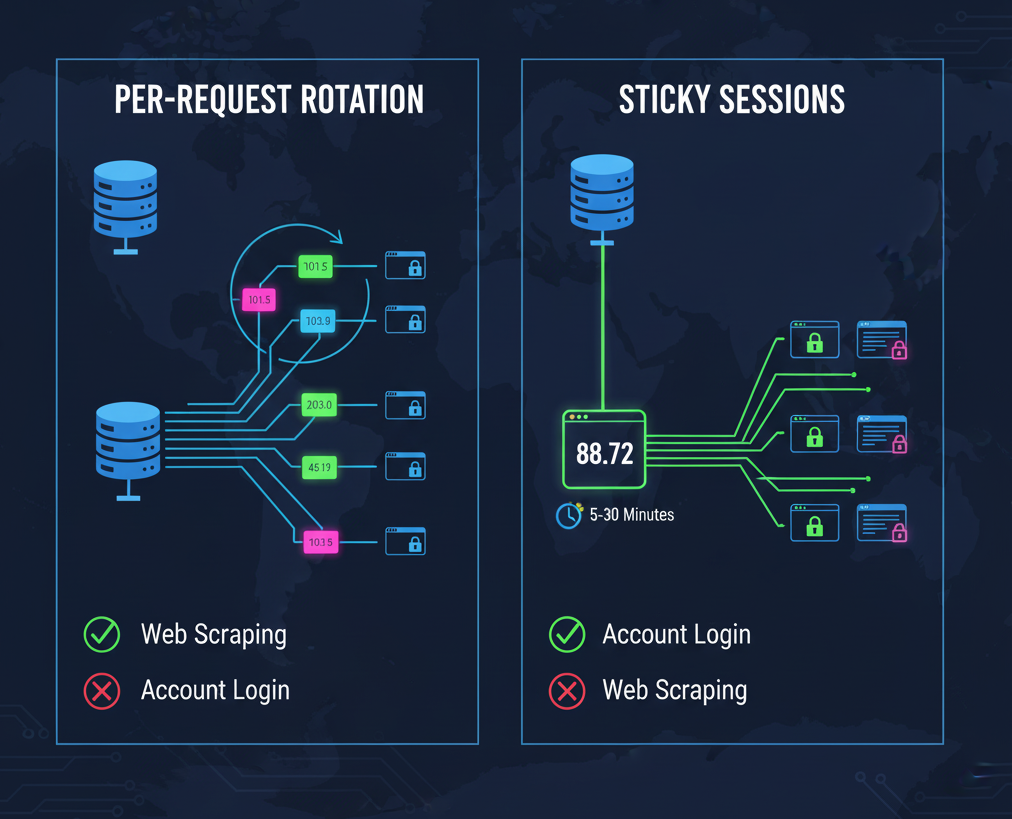

Simplemente usar IPs rotativas no es suficiente. La forma en que las rotas importa. Los dos métodos principales son la rotación por solicitud y las sesiones «sticky», y elegir el correcto depende entièrement de tu tarea.

2.1. Rotación por Solicitud

En este modelo, tu dirección IP cambia con cada solicitud enviada a un servidor. Esto es muy eficaz para tareas como el web scraping, donde necesitas recopilar grandes cantidades de datos de un sitio web sin ser limitado en la tasa o bloqueado. Cada solicitud parece provenir de un nuevo usuario, lo que te permite pasar desapercibido.

2.2. Sesiones Sticky

Una sesión sticky mantiene la misma dirección IP durante un período determinado, por ejemplo, 5, 10 o 30 minutos. Esto es absolutamente crítico para cualquier tarea que implique iniciar sesión en una cuenta. Imagina iniciar sesión en tu cuenta de Instagram desde una IP en California. Si luego le das «me gusta» a una publicación dos segundos después desde una IP en Nueva York, la plataforma marcará instantáneamente tu cuenta por actividad sospechosa. Una sesión sticky asegura que todas las acciones dentro de una sola sesión parezcan provenir del mismo usuario legítimo, manteniendo una identidad consistente y creíble.

3. Más allá de la IP: Una Introducción al Device Fingerprinting

Aquí es donde fallan muchas estrategias de automatización. Se centran tanto en cómo gestionar múltiples IPs que olvidan la otra mitad de la ecuación: el device fingerprint. Un device fingerprint es un perfil único creado al recopilar una serie de detalles técnicos sobre tu dispositivo y navegador. Esto incluye:

- User-Agent String: Información sobre tu navegador y sistema operativo.

- Screen Resolution and Color Depth: El tamaño y las capacidades de tu pantalla.

- Installed Fonts: La lista de fuentes en tu sistema.

- Browser Plugins and Extensions: Los complementos que has instalado.

- Timezone and Language Settings: Tus preferencias geográficas y de idioma.

- Canvas and WebGL Fingerprinting: Técnicas avanzadas que renderizan gráficos ocultos para crear una firma de hardware altamente única.

Combinados, estos puntos de datos crean un «fingerprint» que a menudo es más único que tu dirección IP. Las plataformas usan esto para identificarte incluso si cambias tu IP. Si estás ejecutando múltiples cuentas desde la misma computadora, es posible que todas compartan el mismo device fingerprint, creando un patrón fácilmente detectable.

4. La Combinación Mortal: IPs y Fingerprints no coincidentes

El verdadero peligro radica en la falta de coincidencia entre tu IP y tu device fingerprint. Este es el error de aficionado que hace que las cuentas sean baneadas. Considera estos dos escenarios fatales:

- Un Fingerprint, Muchas IPs: Usas un servicio avanzado de rotación de IP que te da una nueva IP cada minuto. Sin embargo, estás ejecutando todas tus cuentas desde un único perfil de navegador. La plataforma ve un único device fingerprint (Tu PC) asociado con cientos de IPs diferentes de todo el mundo en un corto período de tiempo. Este es un escenario imposible para un usuario real y una enorme señal de alerta.

- Una IP, Muchos Fingerprints: Usas un software que crea device fingerprints únicos para cada cuenta pero los ejecutas todos a través de tu única dirección IP de casa. La plataforma ve docenas de «dispositivos» completamente diferentes operando desde la misma red. Esto es igualmente sospechoso y señala el uso de herramientas de automatización.

El verdadero sigilo requiere consistencia. Cada identidad en línea debe tener su propio device fingerprint único y persistente emparejado con una dirección IP limpia y correspondiente. La IP puede cambiar (rotar), pero debe hacerlo de una manera creíble para ese perfil de fingerprint específico.

5. La Solución Holística: El Enfoque del Ecosistema GenFarmer

Gestionar esta compleja interacción entre IPs y fingerprints manualmente es casi imposible a escala. Requiere una solución completa e integrada donde la capa de red y la capa de dispositivo trabajen en perfecta armonía. Esto es precisamente para lo que está diseñado el ecosistema GenFarmer.

5.1. Paso 1: Perfeccionando la Red con GenRouter

Tu base es la red. El GenRouter Proxy es más que un simple router; es una solución de hardware especializada diseñada para manejar un enrutamiento y rotación de IP sofisticados. Asegura que cada uno de tus dispositivos o perfiles virtuales tenga asignada una IP limpia y estable, con opciones avanzadas para gestionar sesiones sticky y geolocalización. Resuelve el lado de la IP del rompecabezas sin problemas.

5.2. Paso 2: Dominando el Dispositivo con GenFarmer Trust

Una vez gestionada la capa de red, necesitas gestionar la capa de dispositivo. Nuestras soluciones de automatización, como GenFarmer Trust para Facebook o GenFarmer TikTok Trust, están diseñadas para gestionar los device fingerprints de forma inteligente. A cada cuenta que gestionas se le asigna su propio entorno único y persistente. El software no solo aleatoriza los fingerprints; crea y mantiene perfiles creíbles que imitan a los dispositivos de usuarios reales. Esto asegura que cada acción realizada para una cuenta sea consistente con su identidad digital establecida.

Cuando combinas GenRouter con el software de GenFarmer, creas un sistema sin fisuras. El router asigna una IP limpia a un teléfono o perfil específico, y el software se asegura de que el device fingerprint en ese perfil sea único y consistente. El resultado es una colección de identidades en línea verdaderamente separadas y creíbles, invisibles incluso para los sistemas de detección más avanzados.

Conclusión: Construyendo Tu Fortaleza Digital

En 2025 y más allá, gestionar con éxito múltiples identidades en línea requiere una estrategia de defensa de dos capas. Centrarse únicamente en cómo gestionar múltiples IPs es como cerrar la puerta principal pero dejar todas las ventanas abiertas. Debes controlar tanto la red (IPs) como el dispositivo (fingerprints) para crear una operación verdaderamente segura y resistente.

Al tratar cada cuenta como una identidad completa, con su propio historial de IP y su propio device fingerprint, pasas de la automatización de aficionado a la gestión de activos profesional e indetectable. Esta es la metodología que separa las ganancias temporales del éxito escalable a largo plazo.

¿Estás listo para construir tu fortaleza digital? Explora nuestro ecosistema de soluciones en GenFarmer.com. Desde nuestro potente hardware Box Phone Farm y Proxy Routers hasta nuestros inteligentes Cloud Phones y software de automatización, proporcionamos las herramientas de extremo a extremo que necesitas para prosperar en el panorama digital.