IP Rotation và Fingerprinting là cốt lõi của cách các nền tảng xác định và theo dõi người dùng trong thế giới phức tạp của digital marketing, quản lý mạng xã hội và các hoạt động thị trường trực tuyến (MMO). Danh tính trực tuyến của bạn không chỉ là một username và password—các công ty như Google, Facebook và TikTok sử dụng các phương pháp theo dõi nâng cao vượt xa địa chỉ IP của bạn để phân tích hành vi của bạn. Đối với những người quản lý nhiều tài khoản, việc hiểu các cơ chế này không chỉ là một lợi thế—đó là điều cần thiết để tồn tại.

1. Kiến thức cơ bản về Quản lý IP: Static vs. Rotating

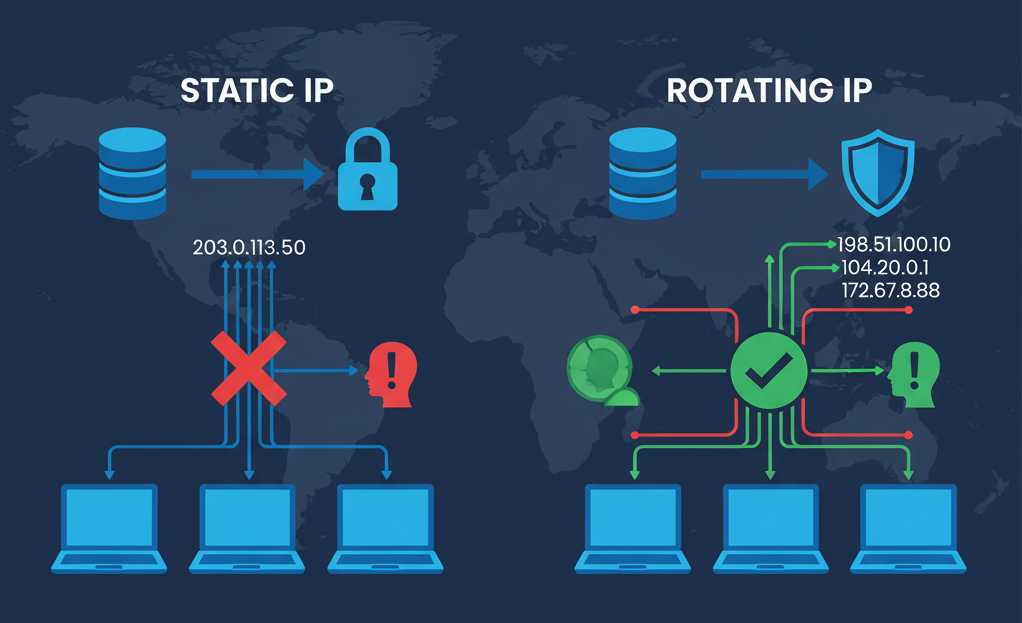

Ở cấp độ cơ bản nhất, địa chỉ IP của bạn là hộ chiếu kỹ thuật số, một mã định danh duy nhất cho thiết bị của bạn trên internet. Tuy nhiên, không phải tất cả các hộ chiếu đều được tạo ra như nhau. Bước đầu tiên để học cách quản lý nhiều IP là hiểu sự khác biệt cốt lõi giữa địa chỉ static và rotating.

1.1. Static IPs: Sự hiện diện nhất quán

Một địa chỉ IP static là một số cố định, không thay đổi được gán cho thiết bị của bạn. Hãy nghĩ về nó như một địa chỉ nhà vĩnh viễn. Đối với việc sử dụng internet hàng ngày, điều này hoàn toàn ổn. Tuy nhiên, khi quản lý nhiều tài khoản, một IP static duy nhất là một dấu hiệu đáng báo động. Nếu mười tài khoản Facebook khác nhau đều đăng nhập nhất quán từ cùng một IP, nền tảng sẽ nhanh chóng kết nối chúng và có thể áp đặt các hạn chế hoặc lệnh cấm.

- Ưu điểm: Ổn định, đáng tin cậy, đôi khi cần thiết để whitelisting quyền truy cập vào các hệ thống an toàn.

- Nhược điểm: Dễ dàng bị theo dõi, tạo ra một liên kết rõ ràng giữa tất cả các tài khoản liên quan, rủi ro cao cho việc quản lý nhiều tài khoản.

1.2. Rotating IPs: Nghệ thuật ngụy trang kỹ thuật số

Một rotating IP, hay dynamic IP, thay đổi định kỳ. Sự thay đổi có thể xảy ra mỗi vài phút, mỗi vài giờ, hoặc với mỗi yêu cầu kết nối mới. Đây là nền tảng của việc quản lý nhiều tài khoản chuyên nghiệp. Bằng cách xoay vòng IP, bạn làm cho có vẻ như mỗi tài khoản đang được vận hành từ một địa điểm và thiết bị khác nhau, giảm đáng kể nguy cơ bị phát hiện.

- Ưu điểm: Tăng cường tính ẩn danh, phá vỡ liên kết giữa các tài khoản, cần thiết cho web scraping và quản lý tài khoản quy mô lớn.

- Nhược điểm: Có thể không ổn định nếu có nguồn gốc từ các nhà cung cấp chất lượng thấp, đòi hỏi quản lý cẩn thận để trông tự nhiên.

2. Kỹ thuật Xoay vòng IP Nâng cao

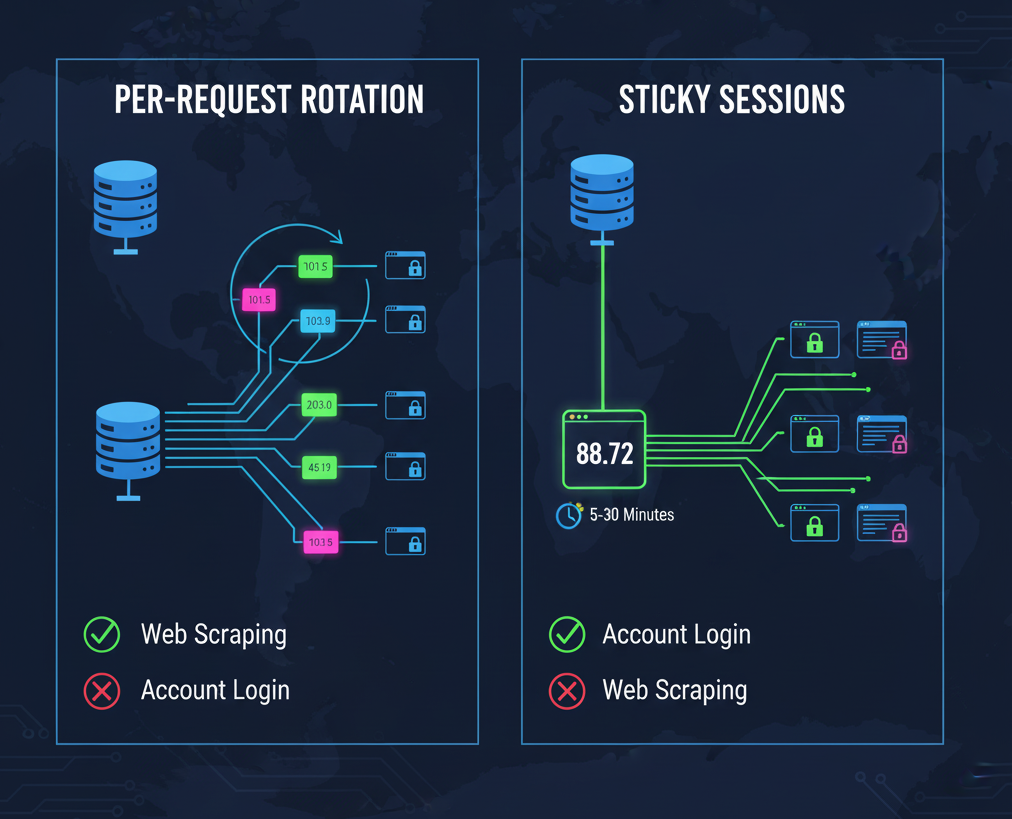

Chỉ sử dụng rotating IPs là không đủ. Cách bạn xoay vòng chúng mới là vấn đề. Hai phương pháp chính là xoay vòng theo mỗi yêu cầu và các “sticky” sessions, và việc chọn đúng phương pháp hoàn toàn phụ thuộc vào nhiệm vụ của bạn.

2.1. Xoay vòng theo mỗi yêu cầu

Trong mô hình này, địa chỉ IP của bạn thay đổi với mỗi yêu cầu gửi đến máy chủ. Điều này rất hiệu quả cho các tác vụ như web scraping, nơi bạn cần thu thập một lượng lớn dữ liệu từ một trang web mà không bị giới hạn tốc độ hoặc bị chặn. Mỗi yêu cầu dường như đến từ một người dùng mới, cho phép bạn hoạt động dưới radar.

2.2. Sticky Sessions

Một sticky session duy trì cùng một địa chỉ IP trong một khoảng thời gian nhất định—ví dụ, 5, 10, hoặc 30 phút. Điều này là cực kỳ quan trọng cho bất kỳ tác vụ nào liên quan đến việc đăng nhập vào một tài khoản. Hãy tưởng tượng bạn đăng nhập vào tài khoản Instagram của mình từ một IP ở California. Nếu bạn sau đó “thích” một bài đăng hai giây sau từ một IP ở New York, nền tảng sẽ ngay lập tức gắn cờ tài khoản của bạn vì hoạt động đáng ngờ. Một sticky session đảm bảo rằng tất cả các hành động trong một phiên duy nhất dường như đến từ cùng một người dùng hợp pháp, duy trì một danh tính nhất quán và đáng tin cậy.

3. Vượt ra ngoài IP: Giới thiệu về Device Fingerprinting

Đây là nơi nhiều chiến lược tự động hóa thất bại. Họ tập trung quá nhiều vào cách quản lý nhiều IP mà quên mất nửa còn lại của phương trình: device fingerprint. Một device fingerprint là một hồ sơ duy nhất được tạo ra bằng cách thu thập một loạt các chi tiết kỹ thuật về thiết bị và trình duyệt của bạn. Điều này bao gồm:

- User-Agent String: Thông tin về trình duyệt và hệ điều hành của bạn.

- Screen Resolution and Color Depth: Kích thước và khả năng của màn hình của bạn.

- Installed Fonts: Danh sách các phông chữ trên hệ thống của bạn.

- Browser Plugins and Extensions: Các tiện ích bổ sung bạn đã cài đặt.

- Timezone and Language Settings: Tùy chọn địa lý và ngôn ngữ của bạn.

- Canvas and WebGL Fingerprinting: Các kỹ thuật nâng cao render đồ họa ẩn để tạo ra một chữ ký phần cứng độc đáo.

Kết hợp lại, những điểm dữ liệu này tạo ra một “fingerprint” thường còn độc đáo hơn cả địa chỉ IP của bạn. Các nền tảng sử dụng điều này để nhận dạng bạn ngay cả khi bạn thay đổi IP của mình. Nếu bạn đang chạy nhiều tài khoản từ cùng một máy tính, chúng có thể đều chia sẻ cùng một device fingerprint, tạo ra một mẫu dễ dàng bị phát hiện.

4. Sự kết hợp chết người: IP và Fingerprints không khớp

Nguy hiểm thực sự nằm ở sự không khớp giữa IP và device fingerprint của bạn. Đây là sai lầm của người mới làm khiến tài khoản bị cấm. Hãy xem xét hai kịch bản tai hại này:

- Một Fingerprint, Nhiều IP: Bạn sử dụng một dịch vụ xoay vòng IP nâng cao cung cấp cho bạn một IP mới mỗi phút. Tuy nhiên, bạn đang chạy tất cả các tài khoản của mình từ một hồ sơ trình duyệt duy nhất. Nền tảng nhìn thấy một device fingerprint duy nhất (PC của bạn) được liên kết với hàng trăm IP khác nhau từ khắp nơi trên thế giới trong một thời gian ngắn. Đây là một kịch bản không thể xảy ra đối với người dùng thực và là một dấu hiệu báo động lớn.

- Một IP, Nhiều Fingerprints: Bạn sử dụng phần mềm tạo ra các device fingerprints độc đáo cho mỗi tài khoản nhưng lại chạy tất cả chúng qua địa chỉ IP nhà duy nhất của bạn. Nền tảng nhìn thấy hàng chục “thiết bị” hoàn toàn khác nhau đều hoạt động từ cùng một mạng. Điều này cũng đáng ngờ không kém và báo hiệu việc sử dụng các công cụ tự động hóa.

Việc ẩn mình thực sự đòi hỏi sự nhất quán. Mỗi danh tính trực tuyến phải có device fingerprint độc đáo, bền vững của riêng nó được ghép nối với một địa chỉ IP sạch, tương ứng. IP có thể thay đổi (xoay vòng), nhưng nó phải làm như vậy một cách đáng tin cậy cho hồ sơ fingerprint cụ thể đó.

5. Giải pháp toàn diện: Cách tiếp cận Hệ sinh thái GenFarmer

Quản lý sự tương tác phức tạp này giữa IP và fingerprints một cách thủ công gần như là không thể ở quy mô lớn. Nó đòi hỏi một giải pháp toàn diện, tích hợp, nơi lớp mạng và lớp thiết bị hoạt động hài hòa hoàn hảo. Đây chính xác là những gì hệ sinh thái GenFarmer được thiết kế.

5.1. Bước 1: Hoàn thiện Mạng với GenRouter

Nền tảng của bạn là mạng. GenRouter Proxy không chỉ là một router; đó là một giải pháp phần cứng chuyên dụng được thiết kế để xử lý định tuyến và xoay vòng IP phức tạp. Nó đảm bảo rằng mỗi thiết bị hoặc hồ sơ ảo của bạn được gán một IP sạch, ổn định, với các tùy chọn nâng cao để quản lý sticky sessions và vị trí địa lý. Nó giải quyết vấn đề phía IP một cách hoàn hảo.

5.2. Bước 2: Làm chủ thiết bị với GenFarmer Trust

Khi lớp mạng đã được xử lý, bạn cần quản lý lớp thiết bị. Các giải pháp tự động hóa của chúng tôi, chẳng hạn như GenFarmer Trust cho Facebook hoặc GenFarmer TikTok Trust, được xây dựng để quản lý device fingerprints một cách thông minh. Mỗi tài khoản bạn quản lý được cung cấp một môi trường độc đáo, bền vững của riêng nó. Phần mềm không chỉ ngẫu nhiên hóa fingerprints; nó tạo ra và duy trì các hồ sơ đáng tin cậy bắt chước các thiết bị người dùng thực. Điều này đảm bảo rằng mọi hành động được thực hiện cho một tài khoản đều nhất quán với danh tính kỹ thuật số đã được thiết lập của nó.

Khi bạn kết hợp GenRouter với phần mềm của GenFarmer, bạn tạo ra một hệ thống liền mạch. Router gán một IP sạch cho một điện thoại hoặc hồ sơ cụ thể, và phần mềm đảm bảo rằng device fingerprint trên hồ sơ đó là duy nhất và nhất quán. Kết quả là một tập hợp các danh tính trực tuyến thực sự riêng biệt và đáng tin cậy, vô hình ngay cả với các hệ thống phát hiện tiên tiến nhất.

Kết luận: Xây dựng Pháo đài Kỹ thuật số của bạn

Vào năm 2025 và xa hơn nữa, việc quản lý thành công nhiều danh tính trực tuyến đòi hỏi một chiến lược phòng thủ hai lớp. Chỉ tập trung vào cách quản lý nhiều IP giống như khóa cửa trước nhưng lại để ngỏ tất cả các cửa sổ. Bạn phải kiểm soát cả mạng (IP) và thiết bị (fingerprints) để tạo ra một hoạt động thực sự an toàn và kiên cường.

Bằng cách coi mỗi tài khoản như một danh tính hoàn chỉnh—với lịch sử IP và device fingerprint của riêng nó—bạn chuyển từ tự động hóa nghiệp dư sang quản lý tài sản chuyên nghiệp, không thể bị phát hiện. Đây là phương pháp luận phân biệt giữa lợi ích tạm thời và thành công có thể mở rộng, lâu dài.

Bạn đã sẵn sàng xây dựng pháo đài kỹ thuật số của mình chưa? Khám phá hệ sinh thái các giải pháp của chúng tôi tại GenFarmer.com. Từ phần cứng Box Phone Farm mạnh mẽ và Proxy Routers của chúng tôi đến các Cloud Phones thông minh và phần mềm tự động hóa, chúng tôi cung cấp các công cụ từ đầu đến cuối bạn cần để phát triển trong bối cảnh kỹ thuật số.